GSM安全

本教程的GSM基础部分包括以下子主题:

主页框架破裂类型体育gsm协议栈语音处理ARFCN通道类型GSM安全网络入口手机基础知识

GSM安全是为GSM网络用户提供的安全通信,没有任何入侵。这里的安全性是针对空中接口部分,而不是固定网络部分。空中接口被认为是黑客最薄弱的。由于使用SS7的机构较少,因此没有提供SS7部分的安全性。

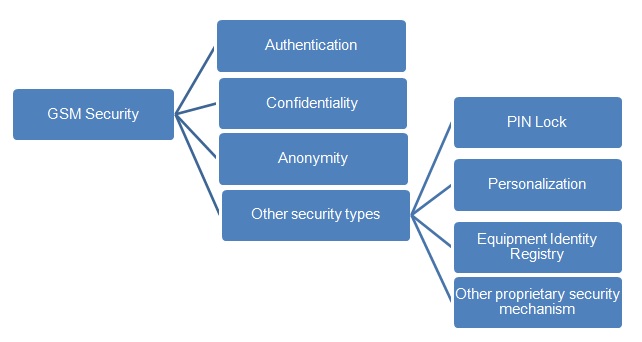

的gsm安全机制包括以下内容:

•认证(用于计费)

•保密

•匿名性(用于识别用户)

•PIN锁,EIR,个性化等

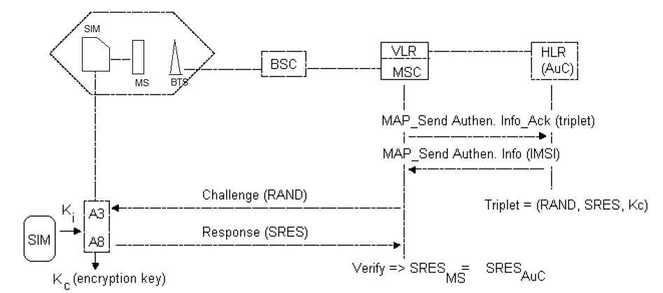

认证过程帮助gsm网络认证正确的用户。这一过程是基于AuC (Authentication Center)和SIM卡所知道的交换密钥Ki。没有从SIM卡读取密钥Ki的规定。在gsm安全机制中,这个认证过程是由以下原因触发的:

1.先接入网络;2.为拨打或接收电话而接入网络;3.位置更新过程以及存储在HLR或VLR中的订户相关信息的更改。

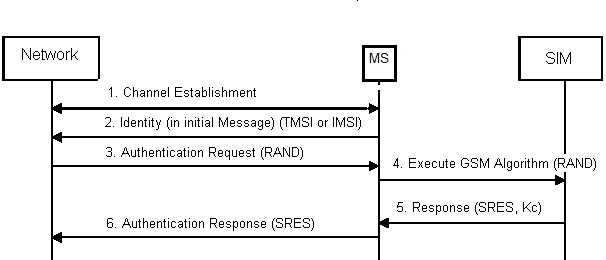

匿名性:在这里,IMSI与唯一用户(SIM)相关联,在初始注册之后,将TMSI分配给订阅者。TMSI与IMSI一起存储在网络HLR中。

GSM认证和密钥协议

A3和A8密钥不对外公布。启用安全性所需的三元组(RAND, SRES, Kc)在gsm移动的家庭身份验证中心(AuC)中生成。

gsm安全中的第二个重要概念是身份保密。这可以保护用户免受任何入侵。这是使用TMSI(临时移动用户标识)提供给gsm用户的。TMSI可以在位置更新过程(LAU)或TMSI重新分配过程中提供给gsm移动设备。

在gsm中,消息和/或数据加密使用A5算法,使用密钥Kc。PIN锁是用户可以保护任何未经授权的人使用SIM卡的功能。通过个性化,用户只需使用SIM卡就可以使移动设备工作。因此ME可以得到保护。

认证时的消息流

三星开发的移动跟踪功能可以在任何其他手机插入SIM卡时跟踪手机。SIM卡一放置,移动设备就会向三个预先配置的号码发送3条消息。这有助于用SIM卡追踪被盗手机。

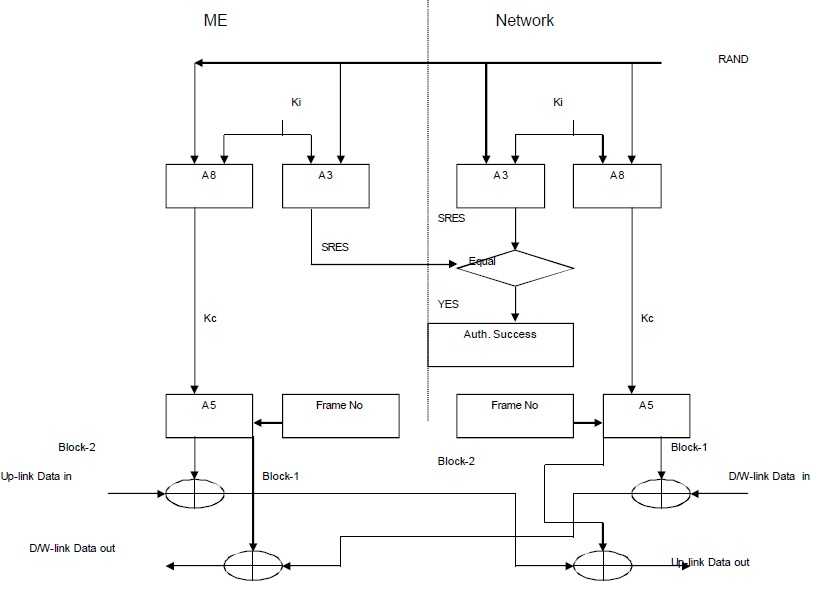

一旦用户通过身份验证,RAND(来自网络)与Ki(来自SIM卡)一起通过A8加密密钥生成算法发送,生成一个加密密钥(Kc- 64位长)。

A8算法也存储在SIM卡中。

然后A5加密算法使用Kc(由A8算法生成)对数据进行加密或解密。

A5算法是在手机硬件上实现的,因为它在信息的传输和接收过程中需要对数据进行加密和解密,而且必须足够快。

A5算法采用64位长的Kc密钥和22位长的TDMA帧号表示,并生成两个114位长的加密字BLOCK1和BLOCK2,分别用于上行链路和下行链路。

加密字是exered与114数据位在每次爆发。

加密算法

目前定义了三种算法——A5/1、A5/2和A5/3。A5/1和A5/2是GSM标准定义的原始算法,基于简单的时钟控制(线性反馈移位寄存器)lfsr。

A5/2是对某些出口地区算法的故意削弱,而美国、英国和澳大利亚等国家使用的是A5/1。A5/3是在2002年添加的,它基于3GPP定义的开放Kasumi算法。

GSM安全问题

•固定部分的安全性没有实施

•加密在基站终止,其余的gsm网络实体不覆盖。

•Kc(密码密钥)的长度只有64位,这是不够的。

•GSM手机不能验证网络(BTS),但反向是可能的。

•未实施完整性保护。

•加密算法不对外开放,仅由GSMA管理。

相关链接

GSM协议栈,涵盖GSM第1层,第2层和第3层基础。阅读更多

GSM物理层或GSM层1深度模块。阅读更多

GSM移动首创呼叫流程,阅读更多

GSM Mobile终止呼叫流程,阅读更多

GSM下行分组交换数据呼叫,阅读更多

GSM上行分组交换数据呼叫,阅读更多

电路交换(CS)与分组交换(PS),阅读更多

无线系统安全相关链接

3 g安全LTE安全GSM安全无线个域网安全z - wave安全Web应用程序安全